TRWAŁE IDENTYFIKATORY:

ZASTOSOWANIE W KULTURZE I PRZEDSIĘWZIĘCIACH KOMERCYJNYCH

2/9 – Błędna tożsamość: fikcyjne studium przypadku

W skrócie

Część obiektu pt. “Identyfikatory w sektorze prywatnym” wprowadziła termin łańcucha dostaw składającego się z instytucji pełniących różne role podczas procesu tworzenia i sprzedaży produktów medialnych. Identyfikatory produktów są środkiem komunikacji wzdłuż tego łańcucha.

Poniżej przedstawiamy fikcyjne “studium przypadku”, aby zobrazować praktyczne sposoby wykorzystania identyfikatorów na każdym etapie łańcucha dostaw. Powinno to pomóc rozpoznać je w autentycznej sytuacji.

Obiekt przeznaczony jest dla:

- specjalistów i studentów studiów magisterskich z kierunków bibliotekoznawstwa i informacji naukowej,

- specjalistów i adeptów z sektora ochrony dziedzictwa kulturowego (pracownicy archiwów, muzeów i galerii).

Cele obiektu – po przeczytaniu obiektu czytelnik powinien:

- rozumieć jak w praktyce działają trwałe identyfikatory w sektorze komercyjnym oraz jak można to wykorzystać w pracy nad ochroną dziedzictwa kulturowego,

- wiedzieć dlaczego do każdego identyfikatora muszą być przypisane odpowiednie metadane.

Spis treści

W poszukiwaniu właściwego Johna Williamsa

Co znajduje się w przestrzeni nazw?

Tworzenie właściwych połączeń

Znaczenie dotychczasowych informacji dla instytucji ochrony dziedzictwa kulturowego

Czy wszystko jest względne?

W poszukiwaniu właściwego Johna Williamsa

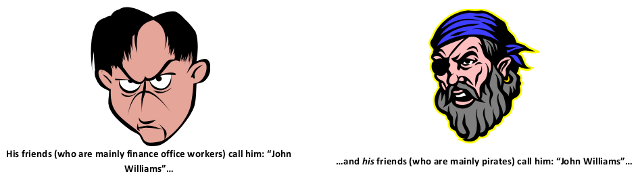

Proszę wyobrazić sobie sytuację, w której policjant musi odnaleźć osobę o imieniu John Williams. Według źródeł podejrzany skradł dużą sumę pieniędzy. Trzeba go zidentyfikować i doprowadzić na przesłuchanie.

Dalej policjantowi przekazano akta dotyczące dwóch podejrzanych. Czy można zidentyfikować tego właściwego Johna Williamsa mając do dyspozycji dwa portrety pamięciowe i dwie odpowiadające im notatki, według których: (1) jego przyjaciele – z których większość pracuje w branży finansowej – nazywają go John Williams; i (2) jego przyjaciele – z których większość to piraci – nazywają go John Williams?

Trzeba poprosić o więcej informacji na jego temat: czy chodzi o…

- Pana Johna Williamsa pracującego “w finansach” czy

- o kapitana Johna Williamsa, pirata?

Co znajduje się w przestrzeni nazw?

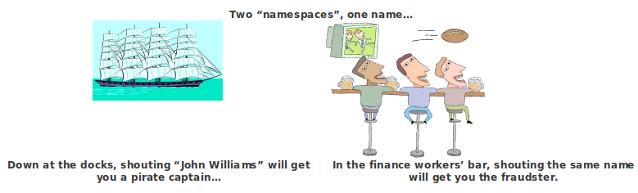

Imię i nazwisko osoby przydaje się do odnalezienia tej osoby, ale tylko wówczas gdy istnieje tylko jedna osoba o takim imieniu i nazwisku, np. tylko jeden John Williams! Jest to więc kwestia niepowtarzalności, która zależy od kontekstu.

Poza kontekstem policyjnego dochodzenia i środowiska przyjaciół wyżej wymienionych podejrzanych może istnieć tysiące ludzi o imieniu “John Williams”, ponieważ imię i nazwisko osoby nie są powszechnie niepowtarzalne.

Kontekst, w którym dane imię i nazwisko dla osoby, nazwa dla obiektu czy identyfikator osoby lub obiektu są niepowtarzalne nazywa się “przestrzenią nazw” (ang. namespace). Jest to wprawdzie termin specjalistyczny z dziedziny informatyki, ale można tutaj wykorzystać jego ogólne znaczenie.

Szukanie Johna Williamsa po imieniu i nazwisku w dwóch kontekstach właściwych dla dwóch grup przyjaciół, czyli w dwóch przestrzeniach nazw, przyniesie dwa różne rezultaty. W kontekście policyjnego dochodzenia, które obejmuje obie grupy przyjaciół, w trakcie poszukiwania można wyszczególnić imię i nazwisko (in. nazwę „lokalną”) oraz “przestrzeń”, której dotyczą.

Książka telefoniczna jest przykładem “wzorcowej przestrzeni nazw”, gdzie każdy spodziewa się znaleźć tylko jedną osobę pod jej „nazwą”.

Każdy numer telefonu jest “niepowtarzalną nazwą", in. identyfikatorem, danego domu czy miejsca pracy. Proszę zauważyć, że to właśnie numery telefonów są tutaj niepowtarzalnymi nazwami, a nie imiona i nazwiska ludzi. Numery telefonów identyfikują telefony, na jakie można dzwonić, a nie ludzi wymienionych w książce (ponieważ może być, i z reguły jest, wiele osób o tym samym imieniu i nazwisku, jak i jedna osoba może mieć więcej niż jeden telefon).

Powyższe przykłady wskazują na fakt, iż każdy system niepowtarzalnej identyfikacji tworzony i utrzymywany jest przez odpowiednie zaplecze społeczne i instytucjonalne.

Zaplecze to (osoby, instytucje) musi mieć wizerunek publiczny, pod którym może przedstawić swój system na zewnątrz, w tym ewentualnym użytkownikom, aby wiedzieli z jaką „przestrzenią nazw” mają do czynienia.

Tworzenie właściwych połączeń

Grupa policjantów zostaje wysłana w teren, by odnaleźć obydwu podejrzanych. Gdziekolwiek są, mogą przebywać tam sami, a zatem nie będą mogli być rozpoznani na miejscu przez przyjaciół z działu finansowego czy ze statku piratów.

Jakie dodatkowe dane identyfikacyjne można przekazać policjantom? Być może materiał dla nich wyglądałby następująco:

| Numer porządkowy | 1 | 2 |

|---|---|---|

| Płeć | Mężczyzna | Mężczyzna |

| Charakterystyczny wyraz twarzy | Gniewny | Gniewny |

| Kolor włosów | Czarny | Siwy |

| Ozdoba na głowie | - | Chustka piracka |

| Ozdoba na oku | - | Przepaska na prawym oku |

| Biżuteria | - | Kolczyk w lewym uchu |

| Zarost | - | Wąsy i broda |

Kiedy dany policjant patrzy na każdą z powyższych charakterystyk, napiera pewności, że w danym wypadku chodzi o tego, a nie innego “Johna Williamsa”. Są to tzw. “metadane” każdego z podejrzanych, które umożliwiają czynność identyfikacji. Są one jeszcze bardziej istotne w przypadku systemów komputerowych, które nie odbierają innych “wskazówek”.

Ale w przypadku np. ponad setki podejrzanych w jaki sposób policjant byłby w stanie szybko i trafnie zgłosić, którego podejrzanego właśnie widział?

Korzystając z niepowtarzalnego identyfikatora!

To dobry pomysł z tych samych powodów, o których była mowa w części obiektu pt. “Identyfikatory w sektorze prywatnym”. Jak wyglądałby kod identyfikatora?

Identyfikator dla każdej osoby skonstruowany według porządku “2013-sprawa-1-imię-j-williams-numer-1” byłby wysoce niepowtarzalny, a organizacja akt byłaby dzięki niemu łatwiejsza.

Problemy mogłyby się pojawić, gdyby:

- trzeba było udostępnić te akta i ich identyfikatory innym jednostkom policji przy jednoczesnej chęci zachowania prywatności podejrzanych, którzy ostatecznie mogą nie mieć nic wspólnego z poszukiwanym Johnem Williamsem,

- niektóre ze znanych szczegółów zmieniły się, np. gdyby w pewnym momencie zauważono, że pisownia nazwiska podejrzanego nie jest “Williams” tylko “William”; ale czy odnoszenie się do podejrzanego przy użyciu identyfikatora zbudowanego na podstawie starej informacji doprowadziłoby do pomyłki, czy może okazałoby się, że “William” to tylko pseudonim?

A zatem numer bierny (ang. dumb number) taki, jak prosty numer seryjny zaprezentowany pod ostatnimi obrazkami – w przestrzeni nazw pt. “Numer podejrzanego” – byłby bardziej właściwy. Wówczas:

- dodatkowe szczegóły, takie jak rok, numer sprawy, imię i nazwisko podejrzanego, jego cechy charakterystyczne i numer porządkowy przechowywane by były w osobnej teczce/pliku o statusie „poufne”;

- wszystko to dzielone by było tylko z upoważnionymi oficerami policji, w uzasadnionym czasie i miejscu; informacje, które się często zmieniają takie, jak pisownia nazwisk czy nawet całe nazwiska byłyby udostępniane tylko według ostatniej aktualizacji;

- warto również wspomnieć, iż numery bierne są łatwiejsze do zakomunikowania różnymi środkami, ponieważ zawierają mało szczegółów, które można ewentualnie błędnie usłyszeć czy odczytać;

- numer taki mógłby zawierać element odnoszący się do przestrzeni nazw, tzn. część numeru wskazywać by mogła na tę jednostkę policji, gdzie założono stosowne akta;

- numer ten mógłby również zawierać tzw. znak kontrolny, powstały w oparciu o zdefiniowaną formułę matematyczną, który byłby pomocny w rozpoznawaniu ewentualnych błędów wynikłych podczas przepisywania czy przekazywania informacji.

Jeśli nowy oficer policji wziąłby do rąk dotychczasowe akta dotyczące dwóch wspomnianych już wyżej podejrzanych i mógł skorzystać z „biernego” numeru seryjnego, to nie pomyliłby się w zidentyfikowaniu, które akta należą do którego podejrzanego.

- Identyfikator zawierający szczegóły na temat tego, kiedy akta zostały założone, przez kogo, i co zawierały na różnych etapach tworzenia doprowadziłby tylko to tego, że policjant niepotrzebnie zastanawiałby się, czy dane te są ciągle aktualne.

A co by się stało w przypadku, gdyby nowe szczegóły pojawiły się na temat zidentyfikowanego już podejrzanego, np. gdyby nowy świadek stwierdził, że podejrzany o nr 0000-0000-0001 jest właściwie blondynem i nosi okulary?

- Konieczne byłyby wówczas pewne procesy zarządzania, dzięki którym można by było udostępnić innym jednostkom policji aktualne dane oraz, być może, dokonać selekcji pomiędzy alternatywnymi raportami na podstawie zaufania do źródła informacji.

- Aby móc sprawdzić numer podejrzanego i otrzymać właściwą informację na jego temat, policjanci w terenie musieliby wiedzieć, kto zajmuje się aktami i mieć możliwość kontaktu z autoryzowanym dysponentem informacji.

Identyfikatory używane w sektorze komercyjnym posiadają te właściwości.

Znaczenie dotychczasowych informacji dla instytucji ochrony dziedzictwa kulturowego

Fikcyjny – i dalece przesadzony – przykład przytoczony powyżej zwraca uwagę na problemy, które muszą zostać rozwiązane zarówno przez systemy identyfikatorów (systemy PI) wykorzystywane w sektorze ochrony dziedzictwa kulturowego, jak i przez te z sektora prywatnego.

W świecie rzeczywistym specjaliści z dziedziny ochrony dziedzictwa kulturowego oraz osoby zarządzające informacją w tzw. branży kreatywnej zmagają się z problemami niejednoznaczności i złożoności na dużą skalę, szczególnie w środowisku internetowym.

I tak na przykład Wikipedia wymienia kilkunastu artystów o imieniu John Williams. 1

| Imię i nazwisko | Zawód | Data urodzenia | Data śmierci |

|---|---|---|---|

| John Williams | Aktor teatralny, filmowy i telewizyjny | 1903 | 1983 |

| John Williams | Gitarzysta klasyczny | 1941 | |

| John Williams | Kompozytor | ||

| John Williams | Osobistość radiowa | 1959 | |

| John A. Williams | Powieściopisarz | 1925 | |

| John B. Williams | DJ | 1977 | |

| John David Williams | Muzyk i autor piosenek | 1946 | |

| John Edward Williams | Powieściopisarz | 1922 | 1994 |

| John Ellis Williams | Powieściopisarz | 1924 | 2008 |

| John H. Williams | Producent filmowy | ||

| John Hartley Williams | Poeta | 1942 | |

| John James Williams | Poeta | ||

| John McLaughlin Williams | Dyrygent | ||

| John Richard Williams | Poeta | 1867 | 1924 |

| Johnny Williams | Gitarzysta bluesowy | 1906 | 2006 |

| Johnny Williams | Perkusista jazzowy | 1905 | 1984 |

| J. Lloyd Williams | Botanik, autor, muzyk | 1854 | 1945 |

W przypadku większości z wymienionych osób zawód oraz daty urodzenia i śmierci wystarczają do ich rozróżnienia; niemniej jednak większa baza danych ISNI (International Standard Name Identifier) wymienia aż 85 twórców o imieniu John Williams, a w sieci, co oczywiste, ilość dokumentów zawierających to dość pospolite imię i nazwisko może być liczona nawet w tysiącach czy milionach.

Przygotowanie zatem wyczerpującego opracowania online, publikacji czy wystawy na temat jednego spośród takiego tłumu “Johnów Williamsów” oznacza ogrom pracy!

Czy wszystko jest względne?

Należy tutaj powiedzieć kilka słów na temat znaczenia słowa “tożsamość”.

W przypadku historyjki o policjancie “tożsamość” oznacza podobieństwo co do każdego szczegółu, tj. na końcu może być tylko jeden “właściwy” kryminalista złapany przez policję. Wsadzenie do więzienia innego Johna Williamsa, który jest tylko “względnie podobny” do prawdziwego defraudanta jest niedopuszczalne.

W wielu sytuacjach, gdzie w grę wchodzi tożsamość osoby wymagana jest zgodność całkowita co do jej tożsamości, np. w przypadku przygotowywania wystawy o Johnie Williamsie czy publikacji jednego z wierszy autorstwa poety Johna Williamsa. Z takim typem „tożsamości” mamy najczęściej do czynienia w życiu codziennym:

2

W kontekście dziedzictwa kulturowego całkowita zgodność tożsamości jest normalnym celem przechowywania danych i identyfikatorów.

I tak osoby odwiedzające muzeum piłki nożnej Pelégo oczekują, że obejrzą w nim dokładnie piłki używane swego czasu przez Pelégo, a nie „jakieś” piłki podobnego typu, lub, że zobaczą koszulki noszone przez niego podczas zwycięskich meczy Mistrzostw Świata, a nie koszulki wyprodukowane wówczas „dla jego drużyny”.

- Obiekt dziedzictwa kulturowego, nawet jeśli nie jest jedynym egzemplarzem danego przedmiotu, „przejmuje” część charakteru danego wydarzenia, kontekstu materialnego czy ludzi, z którymi jest związany:

Pewne wydarzenia miały miejsce tylko w obecności konkretnych obiektów – dlatego obiekty muzealne są nie zastępowalne.Obiekt muzealny jest bardziej ilustracją lub świadectwem przeszłości niż samodzielną informacją. 3

- Natomiast produkty komercyjne, szczególnie produkty medialne zawierające informacje współczesne bardziej niż historyczne, powinny być tylko względnie identyczne, tzn. funkcjonalnie identyczne:

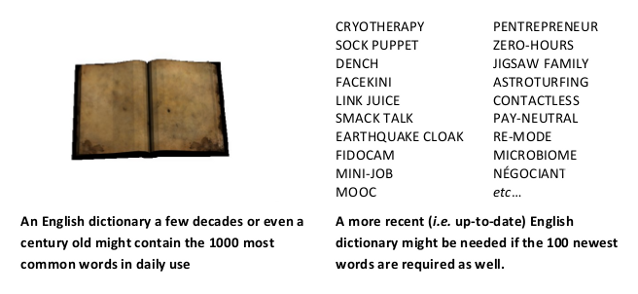

Na przykład prośba o “słownik języka angielskiego” do celów nauki 1000 najpopularniejszych słów w codziennej konwersacji może być spełniona nawet przy użyciu bardzo starego wydania. Ale do celów nauki najświeższego żargonu i modnych powiedzonek wziętych z Internetu ten sam “słownik języka angielskiego” może nie zdać egzaminu:Co dla jednego użytkownika, w danym celu lub w danym kontekście będzie "tą samą rzeczą" („kopią”), dla innego użytkownika, w innym celu lub w innym kontekście będzie „inną rzeczą”. Dwóch użytkowników może mieć co innego na myśli, gdy zadają pytanie "czy X i Y to to samo?"; pytanie to dorozumianie oznacza więc "czy X i Y to to samo do takich, a nie innych celów...?" 4

Słownik “języka angielskiego” – i słownik “współczesnego języka angielskiego”

Przesadzono tutaj różnicując znacznie wymagania użytkownika co do każdego ze wspomnianych słowników. Ale niewątpliwie jest tu mowa o przynajmniej dwóch różnych produktach.

Identyfikacja produktu sektora komercyjnego bywa bardzo skomplikowana, ponieważ różnice pomiędzy dwoma podobnymi produktami stają się coraz mniejsze, ale ciągle są istotne dla każdej z zaangażowanych stron, począwszy od autorów książek i scenariuszy, poprzez fotografów, kompozytorów, do potencjalnych nabywców, czyli czytelników, słuchaczy i widzów.

Z perspektywy dziedzictwa kulturowego liczy się “konkretny obiekt”:

| Pojedynczy obiekt | Identyfikacja | Ewentualne “kopie” | |

|---|---|---|---|

| Zwycięska koszulka Pelégo z Mistrzostw Świata |  | http://pele-world.museum/objects/00000000001 Unikat; wszelkie kopie zabronione | Zabronione. Każda z koszulek stanowi unikat z racji jej historii, nawet jeśli istnieją egzemplarze podobne pod względem materiału, fasonu itd. |

| T-shirt Johna Hartley’a Williamsa |  | http://j-hartley- williams.museum/objects/00000000001 Unikat; wszelkie kopie zabronione |

|

| T-shirt Johna Jamesa Williamsa |  | http://j-j-williams.museum/objects/00000000001 Unikat; wszelkie kopie zabronione |

|

W świecie komercyjnym nacisk kładzie się na “dany produkt” – co naprawdę odnosi się do “partii” lub “kategorii” przedmiotów identycznych. I tak jeśli w księgarni leżą trzy kopie pewnej nowej książki, nie ma znaczenia, którą się kupuje – wszystkie są identyczne.

Wartością realną produktów medialnych jest zawarta w nich niepowtarzalna tzw. własność intelektualna. Ponieważ łatwo się ją reprodukuje, znaczenia nabiera prawo autorskie:

| Pojedynczy produkt | Identyfikacja | Ewentualne kopie | |

|---|---|---|---|

| Stary (ale ciągle dochodowy) słownik języka angielskiego |  | Produkt: ISBN 978.....1 (każda kopia jest taka sama) |    ...prawdopodobnie istnieje w ograniczonej liczbie (nakład wyczerpany) ...prawdopodobnie istnieje w ograniczonej liczbie (nakład wyczerpany) |

| Nowy słownik języka angielskiego (wyd. 2013) |  | Produkt: ISBN 978.....2 (każda kopia jest taka sama) |   ...prawdopodobnie można domówić (ciągle w sprzedaży) lub zamówić tzw. druk na żądanie – bądź jest stale dostępny (np. w formie e-booka) ...prawdopodobnie można domówić (ciągle w sprzedaży) lub zamówić tzw. druk na żądanie – bądź jest stale dostępny (np. w formie e-booka) |

| Nie najnowszy słownik języka angielskiego (wyd. 1997) |  | Produkt: ISBN 978.....3 (każda kopia jest taka sama) |   ...prawdopodobnie jest ciągle dostępny w sprzedaży, ale niekoniecznie w druku; być może istnieje już jako e-book; ogólnie jest znacznie mniejszy popyt na nieco starsze słowniki niż na najnowsze! ...prawdopodobnie jest ciągle dostępny w sprzedaży, ale niekoniecznie w druku; być może istnieje już jako e-book; ogólnie jest znacznie mniejszy popyt na nieco starsze słowniki niż na najnowsze! |

Oczywiście istnieje jeszcze pewien obszar “pomiędzy” obejmujący muzea druków akcydensowych czy kultury popularnej, handlarzy rzadkimi książkami, wreszcie wydawców, którzy intencjonalnie drukują edycje limitowane, czasem z dodatkową atrakcją w postaci autografu autora. 7

Identifier Interoperability: A Report on Two Recent ISO Activities, autor Norman Paskin, DLib, 2006.

Artykuł wyjaśniający, jak ważna jest minimalna ilości metadanych przypisanych do każdego identyfikatora po to, by miał on jakiekolwiek praktyczne zastosowanie.

Indecs metadata framework (PDF), autorzy Godfrey Rust i Mark Bide, 2000.

Obszerny poradnik techniczny na temat zasad dotyczących metadanych w sektorze komercyjnym, w tym na temat tworzenia identyfikatorów.

PRZYPISY

1 http://en.wikipedia.org/wiki/John_Williams_%28disambiguation%29 ↑

2 Mark Pain © http://paintraincomic.com/mistaken-identity/ ↑

3 http://www.researchspace.org/researchspace-concepts/technological-choices-of-the-researchspace-project ↑

4 http://www.dlib.org/dlib/january03/paskin/01paskin.html ↑

5 http://32cherry.deviantart.com/art/book-264579890 ↑

6 http://dictionaryblog.cambridge.org/tag/neologisms/ i http://dictionaryblog.cambridge.org/tag/neologisms/page/2/ ↑

7 http://www.worldheadpress.com/special-editions-231 ↑